La semaine passée, les utilisateurs de Firefox ont dû faire face à une désactivation de l’ensemble des extensions du navigateur (enfin presque, chez moi 5 sont restées, allez savoir pourquoi). Mozilla a fourni rapidement des solutions de contournement et travaillé à résoudre le problème (plus de détails ici) et je n’ai rien à redire là-dessus.

Par contre, ça révèle selon moi un gros problème de fond.

Je ne vais pas m’étendre sur la partie concernant le mécanisme d’« études » dont j’avais oublié l’existence et qui était finalement le seul moyen de contournement trouvé sur un Firefox standard : ce mécanisme permet à Mozilla d’installer silencieusement des trucs sur le navigateur et est fort heureusement désactivé par défaut… même si ça laisse songeur sur les potentielles failles de sécurité ouvertes par ce canal.

Non, ce qui me pose vraiment problème, c’est cette gestion de la signature des modules. Non pas que le fait de signer les modules soit un problème en soi. C’est une réponse tout à fait valable à des attaques via des extensions malveillantes. Mais plutôt la manière dont c’est mis en œuvre.

En effet, cet épisode révèle que :

- la vérification de la signature des modules est désactivable sur environ toutes les versions sauf la version grand public (donc sur ESR, Developer edition, Nightly) via la clé

xpinstall.signatures.required(etextensions.langpacks.signatures.requirepour les paquetages linguistiques), cf la documentation pour plus d’informations - les signatures des modules sont revérifiées une fois par jour (cf l’article technique évoqué plus haut) et si la vérification échoue, l’extension est désactivée d’autorité (et silencieusement je crois bien, mais je ne suis plus certain de ce point, il y avait peut-être un petit message dans un coin)

Ces deux points sont pour moi hautement problématiques pour des raisons plutôt bien résumées dans les pouets suivants :

Sinon imaginez Linux avec le même genre de conception ?

Le certificat du dépôt expire, et tous les paquets sont invalidés et votre OS cesse de fonctionner ?

C'est pas juste une bourde, c'est une énorme connerie dès la conception. Une énorme FBI (Fausse Bonne Idée).

Mais c'est pour notre bien, c'est pour notre sécurité. Meh.

Non la pillule n'arrive pas à passer.

— sebsauvage (@sebsauvage@framapiaf.org) le 10 mai 2019 à 19:46

Le problème, c'est que Mozilla commence à faire comme Google : faire les choix à la place de l'utilisateur "pour son bien", non seulement en ne lui proposant pas de choisir, mais en allant jusqu'à rendre la désactivation de l'option IMPOSSIBLE.

À partir de quand c'est une bonne idée ?

Comme on peut considérer ça comme respectueux de l'utilisateur ?

— sebsauvage (@sebsauvage@framapiaf.org) le 10 mai 2019 à 20:12

Que les options par défaut protègent l'utilisateur OK, mais pourquoi empêcher les utilisateurs avancés de modifier l'option ?

— sebsauvage (@sebsauvage@framapiaf.org) le 10 mai 2019 à 20:41

On est là au cœur du problème : Mozilla a mis en place un système de signature des extensions pour protéger contre les extensions malveillantes (et c’est très bien) mais de telle manière que l’utilisateur n’ait aucune manière de contourner le système s’il le souhaite. Mozilla décide et l’utilisateur subit “pour son bien”.

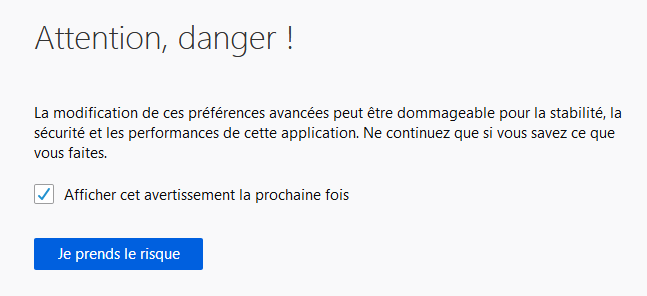

Dans les versions du logiciel destinées à un public technique ou professionnel on permet de désactiver le système, mais pour le grand public, non. Quand je dis que c’est désactivable, on parle bien d’une configuration perdue dans about:config, donc un truc que l’utilisateur lambda n’a aucune chance de toucher par erreur (puisque les extensions ne le peuvent plus). Un truc déjà réservé à des utilisateurs avancés (ceux qui ont passé le message anxiogène et fait l’effort de trouver la clé à modifier). Donc pourquoi l’interdire sur la version grand public ?

Le second point relève de la même logique : on valide tous les jours et en cas d’échec on désactive. Sur le papier ça peut se tenir comme comportement par défaut, mais une fois de plus c’est décider à la place de l’utilisateur.

Comment on peut considérer que faire tout d’autorité sans à aucun moment donner la main à l’utilisateur peut être une bonne idée ? Parce que virer les extensions ça veut dire casser des fonctionnalités (ce qui peut être un gros problème) mais surtout se balader à poil (vu le peu d’outils natifs de protection contre les traqueurs).

Le minimum aurait été de proposer un bouton permettant de réactiver l’extension (après moult messages anxiogènes si on veut) mais un truc qui permette de continuer à utiliser convenablement son navigateur même si un truc s’est mal passé.

Pour moi tout ça est assez symptomatique de la dérive de Mozilla ces dernières années qui se comporte de plus en plus comme un Google ou un Apple : je sais mieux que vous ce qu’il faut faire donc pour votre sécurité je vais décider à votre place.

Je suis désolé, mais pour moi, c’est très loin de l’idéal des logiciels libres. Mais vraiment très loin. C’est infantiliser l’utilisateur en lui déniant le droit de faire des choix (certes il peut toujours patcher son navigateur et le recompiler, hein, mais outre le fait que ça nécessite déjà un gros bagage technique, avec la mode des cycles de développement courts, c’est devenu excessivement laborieux).

Encore une fois, je ne dis pas qu’il faut laisser faire les pires conneries en deux clics, mais juste laisser des solutions de contournement, a fortiori quand elles existent (puisque la clé de configuration existe dans les autres versions, ça n’introduirait même pas de coût de maintenance supplémentaire).

Tout ça me renforce dans mon impression de plus en plus forte que Mozilla tend à s’apparenter à un Parti Socialiste du logiciel : on fait valoir de grands idéaux, mais finalement on va au même endroit que les autres, juste un peu plus lentement. Et ça, ça me déprime fortement parce qu’on n’a pas des masses d’alternatives viables en matière de navigateurs libres.